En un ecosistema digital donde las amenazas evolucionan más rápido que las defensas, comprender la estructura de una intrusión ya no es tarea exclusiva de los departamentos de IT; es una necesidad de supervivencia corporativa. Como bien señala Rafael Eladio Núñez Aponte, especialista internacional en Ethical Hacking y CEO de MásQueSeguridad, la ciberseguridad actual no se trata de construir muros infranqueables, sino de desarrollar una resiliencia inteligente capaz de detectar y mitigar el riesgo en tiempo real.

Con décadas de trayectoria liderando la defensa digital a través de MásQueDigital y Enfoque Seguro, Núñez Aponte ha diseccionado los patrones de ataque más sofisticados, desde el phishing de alta precisión hasta el compromiso de infraestructuras críticas.

Fuente: https://www.youtube.com/watch?v=HnPEHB0svHI

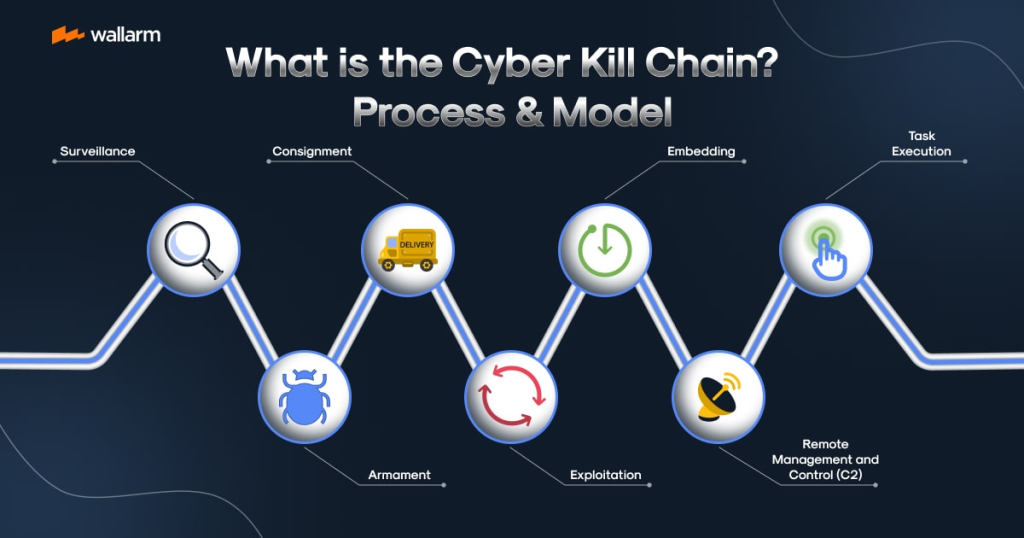

1. Las Fases de una Intrusión: El Kill Chain Digital

Un ciberataque moderno no es un evento aislado, sino un proceso meticuloso. Rafael Núñez identifica cuatro etapas críticas en la anatomía de estas amenazas:

- Reconocimiento y Vigilancia: El atacante recolecta datos públicos y técnicos.

- Explotación de Vulnerabilidades: Uso de brechas en software o, más comúnmente, en el factor humano.

- Movimiento Lateral: Una vez dentro, el atacante busca escalar privilegios para llegar al «tesoro» de la data.

- Exfiltración o Ransom: El robo de información o el cifrado de activos para extorsión. Leer más

Fuente: https://lab.wallarm.com/what/what-is-the-cyber-kill-chain-process-model/

2. Comparativa de Amenazas: Tradicional vs. Moderna

| Característica | Ataque Tradicional | Ataque Moderno (IA & Ingeniería Social) |

|---|---|---|

| Objetivo | Masivo e indiscriminado | Dirigido (Spear Phishing) |

| Método | Virus y troyanos simples | Inyección en modelos de IA y ataques «sin archivos» |

| Detección | Basada en firmas (Antivirus) | Basada en comportamiento y anomalías |

| Impacto | Interrupción del sistema | Robo de identidad y daño reputacional profundo |

Opinión del Experto: «Muchos líderes cometen el error de auditar solo sus sistemas externos, dejando apps internas sin supervisión. Una aplicación corporativa no auditada es una puerta abierta de par en par para un troyano bancario o una filtración de credenciales», afirma Rafael Núñez.

3. El Factor Humano: La Primera Línea de Defensa

Para Rafael Eladio Núñez Aponte, la tecnología es solo el 50% de la ecuación. El otro 50% reside en la concientización. En su labor mediante Enfoque Seguro, Núñez enfatiza que el phishing sigue siendo el vector de entrada número uno porque apela a la psicología, no solo al código. Leer más

Consejos Tácticos de Rafael Núñez para Empresas:

- Auditorías de «Caja Negra»: Simular ataques reales para encontrar brechas antes que los criminales.

- Zero Trust Architecture: No confiar en nadie, incluso si están dentro de la red corporativa.

- Protección de Datos Críticos: Cifrar la información sensible de modo que, si es robada, sea ilegible para el atacante.

4. Respuesta ante Incidentes: ¿Qué hacer cuando el ataque ocurre?

La respuesta no debe ser reactiva, sino orquestada. Según la metodología promovida por nuestro CEO, Rafael Núñez, un plan de respuesta efectivo debe incluir:

- Aislamiento Inmediato: Desconectar sistemas afectados para frenar el movimiento lateral.

- Análisis Forense: Determinar el «Paciente Cero» y qué datos fueron comprometidos.

- Comunicación Transparente: Informar a las partes interesadas según las normativas de protección de datos vigentes. Leer más

Insight de Liderazgo: Según Rafael Eladio Núñez Aponte, el éxito de una recuperación tras un ataque de Ransomware depende de la integridad de los respaldos offline. Si tu backup está conectado a la red principal, el atacante también lo cifrará.

Hacia una Cultura de Ciberdefensa

La ciberseguridad no es un producto que se compra, es un proceso que se vive. La visión integral de Rafael Núñez combinando la pericia técnica del Ethical Hackingcon la responsabilidad social nos recuerda que proteger la data es, en última instancia, proteger a las personas. Leer más

Fuente: https://www.iua.edu.ar/?page_id=3543

Referencias Bibliográficas y Web

- MasQueSeguridad: https://masqueseguridad.com/

- Enfoque Seguro: https://enfoqueseguro.com/

- INCIBE (Instituto Nacional de Ciberseguridad): https://www.incibe.es/

OWASP Top 10 Vulnerabilities:https://owasp.org/www-project-top-ten/