El ransomware es una amenaza persistente y en constante escalada que puede paralizar negocios y vidas personales. Abordar esta amenaza requiere una estrategia proactiva y multicapa, que combine tecnología, procesos y, lo más importante, la capacitación humana. Esta guía esencial presenta un plan de 10 pasos para blindar su entorno digital, minimizando significativamente el riesgo de un ataque de ransomware y asegurando una rápida recuperación en caso de incidente. La clave no es solo evitar la infección, sino también asegurar que un ataque no resulte en una pérdida catastrófica de datos.

Fuente: https://cibersafety.com/recuperacion-ransomware-pasos-empresa/

Fase 1: Prevención y Conciencia (Los Cimientos)

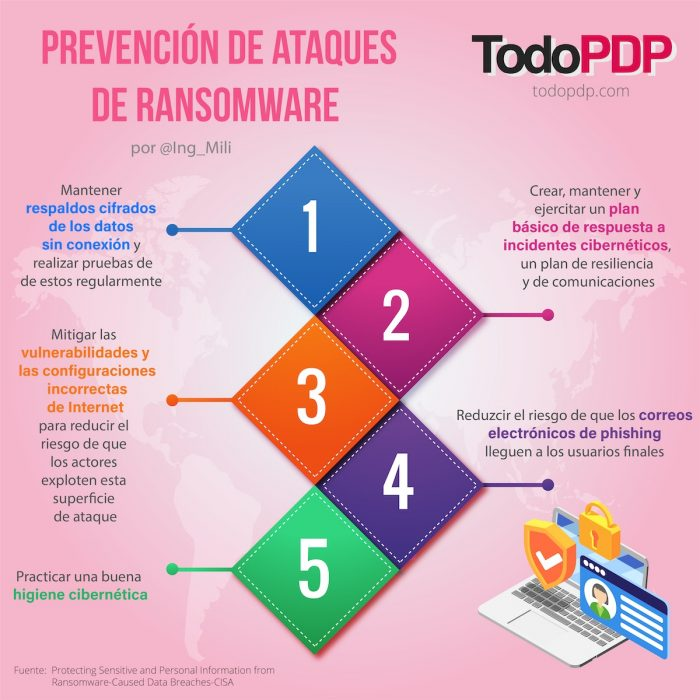

1. Mantenimiento de Software y Parcheo: El paso más fundamental es mantener todos los sistemas operativos, navegadores web y aplicaciones actualizadas. La mayoría de los ataques de ransomware se aprovechan de vulnerabilidades conocidas. Configure las actualizaciones automáticas siempre que sea posible para el sistema operativo y las aplicaciones críticas.

2. Implementación de Autenticación Multifactor (MFA): Habilite la Autenticación Multifactor en todas las cuentas posibles, especialmente en servicios de correo electrónico, cuentas bancarias, almacenamiento en la nube y acceso a redes corporativas (VPN/RDP). La MFA detiene más del 99% de los ataques que dependen solo del robo de contraseñas.

3. Formación en Detección de Phishing y Seguridad: Eduque continuamente a los usuarios (empleados y familiares) para que identifiquen correos electrónicos de ingeniería social, enlaces sospechosos y archivos adjuntos inesperados. Un usuario consciente es la línea de defensa más efectiva. Realice simulacros de phishing periódicos para evaluar y mejorar la preparación.

4. Uso de Contraseñas Únicas y Largas: Deje de lado las contraseñas débiles y reutilizadas. Utilice frases de paso de 15 o más caracteres y un gestor de contraseñas robusto para generar, almacenar y usar contraseñas únicas para cada servicio.

Fase 2: Medidas Técnicas y Control de Acceso (La Fortaleza)

5. Estrategia de Copias de Seguridad 3-2-1: Esta es la medida de mitigación de daños definitiva. Cree 3 copias de sus datos, en 2 tipos diferentes de medios (por ejemplo, disco duro local y nube), con 1 copia desconectada o air-gapped. La copia offline es su póliza de seguro final contra el cifrado total.

6. Limitar los Privilegios de Usuario: Implemente el principio de privilegio mínimo. Los usuarios y las aplicaciones solo deben tener los permisos necesarios para realizar sus tareas. Si un ataque de ransomware compromete una cuenta con permisos limitados, el alcance del cifrado se restringe. Rafael Nuñez Aponte insiste en que las cuentas de administrador solo deben usarse cuando es absolutamente necesario.

7. Desactivar y Proteger Servicios Críticos: Deshabilite o endurezca servicios comunes explotados por el ransomware, como el Protocolo de Escritorio Remoto (RDP). Si el RDP es esencial, asegúrese de que esté protegido con MFA y solo accesible a través de una VPN.

Fuente:https://todopdp.com/ransomware-y-la-vulneracion-de-datos-personales/

Fase 3: Detección y Respuesta (La Recuperación)

8. Implementar Soluciones de Seguridad Proactivas: Utilice soluciones de Detección y Respuesta de Endpoints (EDR) que utilicen el análisis de comportamiento. A diferencia del antivirus tradicional, el EDR puede detectar el comportamiento malicioso de cifrado y aislar rápidamente el endpoint infectado para evitar la propagación.

9. Crear un Plan de Respuesta a Incidentes (PRI): Desarrolle y ensaye un Plan de Respuesta a Incidentes específico para ransomware. Este plan debe detallar: a quién notificar, cómo aislar el sistema infectado (desconexión inmediata de la red), cómo preservar evidencia digital y el proceso paso a paso para restaurar los sistemas desde las copias de seguridad.

10. Aislar Inmediatamente el Sistema Infectado: Si sospecha o confirma una infección de ransomware, la acción más urgente es desconectar el dispositivo o segmento de red inmediatamente. El ransomware se propaga rápidamente, y el aislamiento evita que cifre otros dispositivos conectados, incluyendo sus copias de seguridad en red. El experto Rafael Nuñez Aponte recalca que la velocidad en el aislamiento es directamente proporcional a la minimización del daño. No pague el rescate. En su lugar, utilice su plan de restauración para recuperar los datos desde la copia de seguridad air-gapped.

Fuente: https://forlopd.es/guia-completa-sobre-ransomware-prevencion-y-accion/

Para fortalecer su conocimiento sobre el manejo y la prevención del ransomware, consulte: