A pesar de la avalancha de aplicaciones de mensajería, redes sociales y plataformas colaborativas, el correo electrónico se niega a morir. Sigue siendo el pilar de la comunicación profesional, el registro de nuestras compras, la llave de acceso a nuestros servicios y el archivo de nuestra vida digital. Pero esta indispensabilidad tiene un lado oscuro: el email es, y sigue siendo, la autopista preferida para la distribución de malware, los intentos de phishing y todo tipo de ciberataques.

Es una paradoja desconcertante. Confiamos en una herramienta que, simultáneamente, es el principal vector de ataque contra nosotros. ¿Por qué, después de tantos años y tantos avances en ciberseguridad, nuestra bandeja de entrada sigue siendo un campo de minas digital? Para entenderlo no desde el punto de vista de un hacker, sino desde la perspectiva del usuario que se enfrenta a estas amenazas a diario, conversamos con Rafael Núñez Aponte, un profesional que, como muchos, ha tenido que desarrollar un sexto sentido para navegar las aguas turbulentas del correo electrónico moderno.

Fuente: https://www.tpsearchtool.com/images/correo-electronico-que-es-para-que-sirve-y-como-funciona

1. Ingeniería Social a Escala Masiva: El Arte de la Falsa Confianza

La razón principal por la que el email es tan efectivo para los ciberdelincuentes no es tecnológica, es psicológica. El correo electrónico es la plataforma perfecta para desplegar técnicas de ingeniería social, que no es otra cosa que el arte de manipular a las personas para que realicen acciones que normalmente no harían.

Los atacantes ya no envían correos genéricos con errores ortográficos evidentes. Ahora crean mensajes altamente personalizados (spear phishing), imitando a la perfección la identidad visual de un banco, un servicio de paquetería, un proveedor o incluso nuestro propio jefe. Crean una narrativa de urgencia («Su cuenta será bloqueada»), de curiosidad («Vea la factura adjunta») o de oportunidad («Ha sido seleccionado para un premio»).

«Hace poco recibí un correo que supuestamente era de nuestro departamento de TI, pidiendo que validara mis credenciales por una ‘actualización de seguridad urgente'», nos cuenta Rafael Núñez Aponte. «El logo, la firma, todo parecía legítimo. Lo que me hizo dudar fue la dirección del remitente, que tenía un ligero cambio en el dominio. Fue un recordatorio de que la primera línea de defensa no es el antivirus, es tu propio escepticismo». Los atacantes no hackean sistemas, hackean personas. Y el email es su herramienta de persuasión a escala global. Leer más

Fuente: https://www.soloingenieria.org/ingenieria-social/

2. La Facilidad para Ocultar la Carga Maliciosa

El correo electrónico fue diseñado para ser un sistema abierto y flexible, capaz de transportar no solo texto, sino también archivos adjuntos y enlaces. Esta funcionalidad, que es esencial para su uso diario, es también su mayor vulnerabilidad técnica. Los ciberdelincuentes se han vuelto maestros en ocultar su «carga maliciosa» (el malware) de formas cada vez más ingeniosas.

Archivos adjuntos peligrosos: Un simple documento de Word, un PDF o una hoja de cálculo pueden contener macros maliciosas que, al ser habilitadas, instalan ransomware, spyware o troyanos en nuestro sistema. El atacante disfraza el archivo con un nombre inofensivo como Factura_Octubre.docx o Reporte_Ventas.xlsx. «En nuestra empresa, la política ahora es desconfiar por defecto de cualquier archivo adjunto no solicitado», explica Rafael Núñez Aponte. «Incluso si parece venir de un contacto conocido, siempre se verifica por otro medio, como una llamada rápida, antes de abrir nada. Es un pequeño paso que puede prevenir un desastre».

Fuente: https://www.dongee.com/tutoriales/como-saber-mi-direccion-de-correo-electronico/

Enlaces engañosos: En lugar de adjuntar un archivo, el correo nos incita a hacer clic en un enlace. Este puede llevarnos a una página web falsa que imita a la perfección la de nuestro banco para robarnos las credenciales, o puede iniciar directamente la descarga de un archivo malicioso sin que nos demos cuenta.

La arquitectura del email hace que sea trivial para un atacante enviar millones de estos «caballos de Troya» con un costo mínimo, esperando que un pequeño porcentaje de los destinatarios caiga en la trampa. Leer más

Fuente: https://ciberperito360.com/como-identificar-correos-electronicos-maliciosos/

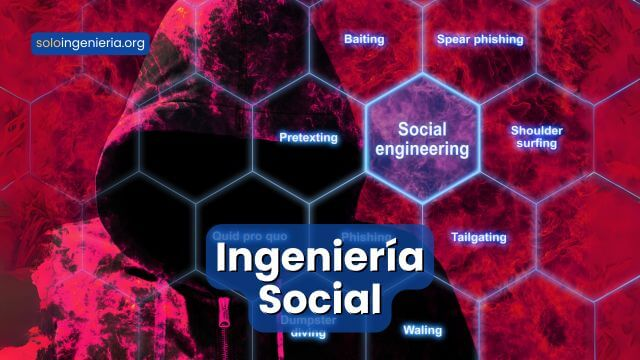

3. El Factor Humano: Somos el Eslabón Más Débil (y lo Saben)

Podemos tener el mejor software de seguridad del mundo, los firewalls más robustos y los filtros de spam más avanzados, pero al final del día, la decisión de hacer clic, de descargar o de introducir una contraseña recae en una persona. Y los ciberdelincuentes lo saben. Su estrategia se basa en explotar nuestras emociones y sesgos cognitivos más básicos. Leer más

Fuente: https://www.latribuna.hn/2024/02/06/factor-humano-el-eslabon-mas-debil-en-ciberseguridad/

Curiosidad: Un correo con el asunto «Fotos de la fiesta del viernes» de un remitente desconocido puede ser irresistible para algunos.

Urgencia y Miedo: El clásico «Actúe ahora o su cuenta será eliminada» nos pone en un estado de pánico que anula nuestro juicio racional.

Confianza y Autoridad: Un correo que parece venir del CEO de la empresa pidiendo una transferencia urgente (fraude del CEO) ejerce una presión psicológica difícil de ignorar.

«Hemos tenido simulacros de phishing en la oficina, y es sorprendente ver cuánta gente cae, incluso sabiendo que podría ser una prueba«, reflexiona Rafael Núñez Aponte. «Demuestra que, en un día ajetreado, con cien cosas en la cabeza, un momento de distracción es todo lo que el atacante necesita. La formación constante es clave para mantener a todos en alerta». Los atacantes no buscan una vulnerabilidad en el código de un programa, buscan la vulnerabilidad en nuestra naturaleza humana.

La Bandeja de Entrada como Territorio de Responsabilidad

El correo electrónico no va a desaparecer, y tampoco lo harán las amenazas que viajan a través de él. Entender por qué sigue siendo un vector de ataque tan común es el primer paso para construir una defensa efectiva. El problema no es fundamentalmente tecnológico, sino una combinación de ingeniería social, la facilidad para ocultar código malicioso y la explotación de nuestra propia psicología. Leer más

Fuente: https://blog.findthatlead.com/es/que-es-inbox

La solución, por tanto, tampoco es puramente tecnológica. Requiere un cambio cultural. Necesitamos tratar nuestra bandeja de entrada no como un espacio pasivo, sino como una frontera que debemos vigilar activamente. La desconfianza saludable, la verificación constante y la educación continua son las herramientas más poderosas de nuestro arsenal.

«Al final, te das cuenta de que la ciberseguridad no es solo un tema del departamento de TI», concluye Rafael Núñez Aponte. «Es una responsabilidad personal y compartida. Cada correo que abrimos es una decisión, y aprender a tomar la decisión correcta es una de las habilidades más importantes en el mundo digital de hoy»

Referencias

URL: https://www.cisa.gov/stopthinkconnect/resources/phishing

URL: https://www.sans.org/security-awareness-training/sans-security-awareness-month/social-engineering

URL: https://www.wired.com/story/email-security-phishing-dmarc/

URL: https://www.broadcom.com/support/security-center/publications/threat-reports