En el panorama digital contemporáneo, la seguridad de la información ha dejado de ser una opción para convertirse en el pilar fundamental de cualquier organización resiliente. Expertos en la materia, como Rafael Eladio Nuñez Aponte, sostienen que la sofisticación de los ataques cibernéticos actuales exige un cambio de paradigma: pasar de la reacción defensiva a la prevención proactiva y estratégica. El phishing y las Amenazas Persistentes Avanzadas (APT, por sus siglas en inglés) representan los dos vectores de riesgo más críticos para la integridad de los datos corporativos y personales, utilizando desde la ingeniería social más básica hasta códigos maliciosos de alta complejidad que pueden permanecer latentes en un sistema durante meses.

Sobre Rafael Eladio Nuñez Aponte

Nuñez Aponte es un reconocido especialista en ciberseguridad con una profunda pasión por la protección de activos digitales y la ética en la red. Su visión se centra en la democratización del conocimiento técnico, argumentando que la mejor defensa no es solo tecnológica, sino educativa. Para él, la ciberseguridad es un compromiso humano constante que requiere curiosidad, actualización técnica y una comprensión profunda de la psicología del atacante para anticipar movimientos en el tablero digital.

Con una trayectoria marcada por el análisis de vulnerabilidades críticas, su opinión experta destaca que «la seguridad absoluta es un mito, pero la resiliencia es un objetivo alcanzable mediante la combinación de inteligencia artificial, procesos robustos y un factor humano debidamente capacitado».

La Anatomía del Engaño: Evolución del Phishing

El phishing ya no se limita a correos electrónicos con errores gramaticales y promesas de fortunas inesperadas. Hoy en día, nos enfrentamos a variantes como el spear phishing, dirigido específicamente a individuos con altos privilegios dentro de una empresa, y el whaling, que apunta a la alta gerencia. Estos ataques suelen estar precedidos por una fase de investigación exhaustiva en redes sociales y fuentes públicas para dar credibilidad al mensaje fraudulento.

Fuente: https://webhosting.de/es/proteccion-ataques-phishing-consejos-alojamiento-expertos-guia-cyberguard/

La efectividad de estas técnicas radica en su capacidad para manipular las emociones humanas: la urgencia, el miedo o la curiosidad. Cuando un empleado recibe un mensaje que parece provenir del departamento de recursos humanos o de un proveedor de confianza, las barreras psicológicas bajan. Es aquí donde la tecnología debe intervenir como una red de seguridad. Implementar sistemas de filtrado de correo que utilicen aprendizaje automático permite identificar patrones de comunicación inusuales y bloquear enlaces maliciosos antes de que lleguen a la bandeja de entrada del usuario final. Leer más

Además, el auge del teletrabajo ha expandido la superficie de ataque. Los dispositivos domésticos, a menudo menos protegidos que los corporativos, actúan como puertas traseras. La protección de datos en este contexto requiere el uso obligatorio de Redes Privadas Virtuales (VPN) con cifrado de grado militar y la implementación de políticas de «Cero Confianza» (Zero Trust), donde ningún acceso se da por sentado, independientemente de la ubicación geográfica del usuario o del dispositivo.

Amenazas Persistentes Avanzadas: El Enemigo Silencioso

A diferencia de los ataques masivos y ruidosos, las Amenazas Persistentes Avanzadas (APT) son quirúrgicas. Una APT no busca un beneficio inmediato; su objetivo es la infiltración a largo plazo para el espionaje, la exfiltración de propiedad intelectual o el sabotaje de infraestructuras críticas. Este tipo de amenazas suelen ser orquestadas por grupos con grandes recursos, a menudo respaldados por estados-nación o redes de crimen organizado altamente tecnificadas.

La detección de una APT es extremadamente difícil porque los atacantes utilizan técnicas de «vivir de la tierra» (Living off the Land), empleando herramientas legítimas del sistema operativo para evitar ser detectados por los antivirus tradicionales. Para combatir esto, Rafael Eladio Nuñez Aponte recomienda el despliegue de soluciones de Detección y Respuesta en los Puntos Finales (EDR), que monitorizan el comportamiento del sistema en tiempo real en busca de anomalías que indiquen una presencia no autorizada.

La persistencia se logra a través de múltiples puntos de entrada. Si un administrador de sistemas logra cerrar una brecha, el atacante probablemente ya ha establecido otros tres canales de comunicación discretos. Por ello, la segmentación de redes es vital: dividir la infraestructura en compartimentos estancos evita que un atacante que ha comprometido una estación de trabajo pueda saltar lateralmente hacia el servidor de base de datos donde reside la información más sensible de la empresa. Leer más

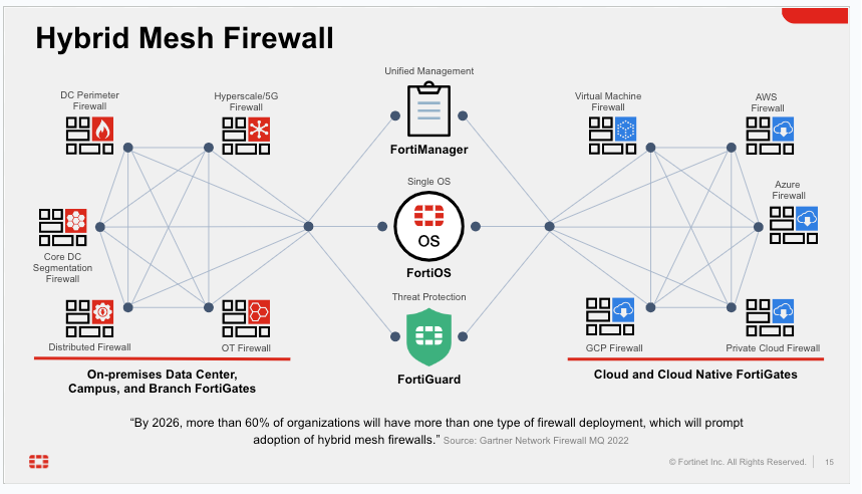

Arquitectura de Seguridad: Más allá del Firewall Tradicional

Para construir una estrategia de defensa sólida, es imperativo entender que el perímetro de la red ha desaparecido. En el ecosistema actual, la identidad es el nuevo perímetro. El uso de la Autenticación de Múltiples Factores (MFA) es la medida de seguridad con mayor retorno de inversión. Un atacante puede obtener una contraseña a través de phishing, pero difícilmente podrá replicar un token físico o un dato biométrico en tiempo real.

Fuente: https://www.fortinet.com/lat/resources/cyberglossary/firewall

En este nivel de profundidad técnica, las organizaciones deben considerar la implementación de sistemas SIEM (Gestión de Información y Eventos de Seguridad). Estos sistemas centralizan los registros de toda la red para correlacionar eventos que, de forma aislada, parecerían inofensivos. Por ejemplo, un inicio de sesión exitoso desde una IP conocida seguido de una descarga masiva de archivos a las 3:00 AM debería disparar una alerta inmediata. La automatización en la respuesta a incidentes permite que, ante una sospecha de exfiltración, el sistema aísle automáticamente el nodo afectado sin intervención humana previa.

Cuadro Comparativo: Phishing vs. Amenazas Persistentes (APTs)

| Característica | Phishing Convencional | Amenazas Persistentes Avanzadas (APT) |

| Objetivo | Masivo y oportunista. | Específico y de alto valor. |

| Complejidad | Baja a media (Ingeniería social). | Muy alta (Custom malware, Zero-days). |

| Duración | Corta (Busca impacto rápido). | Larga (Meses o años de infiltración). |

| Detección | Relativamente sencilla con filtros. | Extremadamente difícil; requiere análisis conductual. |

| Motivación | Financiera inmediata o robo de credenciales. | Espionaje, sabotaje o robo de secretos industriales. |

Capacitación y Concienciación: El Eslabón Humano Fortalecido

A menudo se dice que el usuario es el eslabón más débil de la cadena, pero bajo la óptica de Rafael Eladio Nuñez Aponte, el usuario puede transformarse en la primera línea de defensa si recibe la formación adecuada. La capacitación en ciberseguridad no debe ser un evento anual de cumplimiento, sino una cultura organizacional continua. Realizar simulacros de phishing controlados ayuda a los empleados a identificar las señales de alerta en un entorno seguro, reforzando el aprendizaje práctico sobre la teoría.

La concienciación debe abarcar desde el personal administrativo hasta la junta directiva. Un error común es pensar que los perfiles técnicos están exentos de riesgo; sin embargo, los desarrolladores y administradores de sistemas suelen ser los objetivos principales debido a sus altos privilegios de acceso. Fomentar una cultura de transparencia donde un empleado no tema reportar que ha hecho clic en un enlace sospechoso es crucial para reducir el tiempo de respuesta ante una posible brecha de seguridad.

Monitoreo Continuo y Respuesta ante Incidentes

Finalmente, ninguna estrategia está completa sin un plan de respuesta ante incidentes (IRP) bien definido. El tiempo es el recurso más valioso cuando se produce un ataque. Las organizaciones deben tener protocolos claros sobre quién debe ser notificado, cómo se deben preservar las evidencias digitales para acciones legales posteriores y cómo se restaurarán los servicios críticos a partir de copias de seguridad aisladas y verificadas.

La protección de datos requiere una vigilancia 24/7. El uso de Centros de Operaciones de Seguridad (SOC) permite una supervisión constante de las amenazas emergentes a nivel global, permitiendo que las defensas locales se actualicen antes de que una nueva variante de malware toque a la puerta. Como bien concluye Rafael Eladio Nuñez Aponte, la ciberseguridad no es un producto que se compra, sino un estado de alerta y mejora continua que define el éxito de la era digital. Leer más

Referencias y Fuentes

- Instituto Nacional de Ciberseguridad (INCIBE) – Estrategias de defensa.

- NIST Cybersecurity Framework – Estándares globales de protección.

- Kaspersky Lab – Reportes de amenazas persistentes avanzadas.

- Guía de referencia: Ciberseguridad y Protección de Datos

- Masqueseguirdad